Dans l'écosystème entrepreneurial actuel, la donnée est souvent comparée au pétrole du 21e siècle. Elle alimente les stratégies marketing, scelle les contrats et contient l'ADN de l'innovation. Pourtant, si les entreprises investissent massivement dans des remparts numériques — pare-feu, antivirus, protocoles de chiffrement — elles négligent trop souvent la "porte de derrière" : la fin de vie des supports physiques.

La destruction sécurisée de données n'est pas une simple formalité administrative ou technique ; c'est un impératif de survie économique et une obligation légale stricte. Cet article détaille pourquoi et comment transformer ce qui ressemble à une contrainte en un véritable atout de cybersécurité.

L'une des erreurs les plus communes en entreprise consiste à croire qu'un simple clic sur "Vider la corbeille" ou un formatage rapide suffit à protéger les informations sensibles. Techniquement, ces actions ne font que supprimer les pointeurs d'indexation dans le système de fichiers. Les données elles-mêmes restent physiquement présentes sur les plateaux magnétiques des disques durs (HDD) ou dans les cellules de mémoire flash (SSD).

Avec l'avènement de logiciels de récupération de données ultra-performants, même un utilisateur novice peut restaurer des documents confidentiels en quelques minutes. Imaginez qu'un disque dur revendu sur le marché de l'occasion ou jeté par erreur contienne vos fichiers clients, vos scans de pièces d'identité ou vos codes sources. Le risque de fuite de données n'est pas seulement une théorie de cybersécurité, c'est une réalité quotidienne qui coûte des millions d'euros chaque année.

Depuis 2018, le Règlement Général sur la Protection des Données (RGPD) a changé la donne. Les entreprises ne sont plus seulement responsables de la manière dont elles collectent les données, mais aussi de la manière dont elles s'en débarrassent. L'article 32 du RGPD impose de mettre en œuvre des mesures techniques et organisationnelles pour garantir un niveau de sécurité adapté au risque.

En cas de négligence prouvée lors de la mise au rebut de matériel informatique, les sanctions peuvent atteindre 4 % du chiffre d'affaires mondial annuel ou 20 millions d'euros. Au-delà de l'amende, c'est la réputation de la marque qui est en jeu. Une entreprise incapable de prouver qu'elle a procédé à une destruction sécurisée des données perd immédiatement la confiance de ses partenaires et de ses clients. Pour garantir une conformité totale et éviter ces risques majeurs, il est indispensable de passer par des experts de la destruction sécurisée des données.

Pour garantir une irréversibilité totale, les méthodes artisanales sont à proscrire. Voici les trois standards industriels utilisés en 2026 :

Cette méthode utilise un champ magnétique d'une puissance extrême pour neutraliser les domaines magnétiques des disques durs HDD et des bandes de sauvegarde. Le résultat est radical : non seulement les données sont effacées, mais le support devient totalement inutilisable car les servomoteurs internes du disque sont également détruits. C'est une méthode rapide et efficace pour les volumes importants de supports magnétiques.

Contrairement au formatage, l'effacement logique consiste à réécrire des suites de caractères aléatoires sur la totalité de la surface de stockage. Des protocoles comme le DoD 5220.22-M exigent plusieurs passages pour s'assurer qu'aucune trace de magnétisme résiduel ne subsiste. L'avantage majeur ? Le matériel reste fonctionnel et peut être réintégré dans une filière de reconditionnement, favorisant l'économie circulaire.

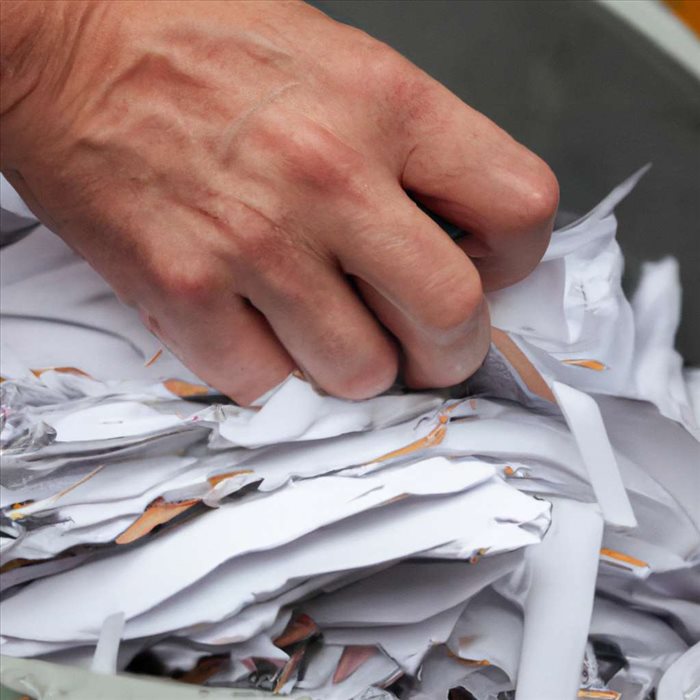

C'est la solution ultime de sécurité. Les supports (disques durs, clés USB, serveurs) sont passés dans des broyeurs industriels qui les réduisent en particules de quelques millimètres. Pour les données classées "Secret Défense", la taille des particules doit répondre à des normes très précises (DIN 66399). C'est la seule méthode garantissant l'impossibilité physique de toute tentative de récupération, même en laboratoire de police scientifique.

Une gestion professionnelle ne s'arrête pas au broyage. Pour être en conformité avec les audits de sécurité et le RGPD, chaque opération doit être documentée. Un certificat de destruction doit être émis, précisant :

Ce document est votre bouclier juridique en cas de contrôle ou de litige. Il prouve que la chaîne de responsabilité n'a jamais été rompue.

En 2026, la destruction de données ne peut s'envisager sans une conscience écologique. Les déchets d'équipements électriques et électroniques (DEEE) contiennent des métaux lourds (plomb, mercure) mais aussi des métaux précieux (or, argent, palladium).

Une fois la destruction sécurisée de données effectuée physiquement, les résidus de broyage doivent être acheminés vers des filières de tri spécialisées. L'objectif est de valoriser jusqu'à 98 % des composants du matériel. Une entreprise responsable choisit donc un prestataire capable de concilier sécurité maximale et respect des normes environnementales (ISO 14001).

Confier ses données à un tiers est une question de confiance. Voici quelques points de vigilance pour choisir votre partenaire :

La sécurisation des données est un cycle permanent qui ne s'achève qu'avec la destruction physique ou logique du support. En 2026, ignorer cette étape est une faute de gestion. En investissant dans des processus de destruction rigoureux, vous transformez un déchet informatique en une preuve de professionnalisme et de respect de la vie privée. La tranquillité d'esprit n'a pas de prix, mais elle a une méthode : la rigueur.